VPN to usługa, która poprawia bezpieczeństwo w sieci, pomaga chronić prywatność i uzyskać dostęp do zablokowanych i ocenzurowanych treści. Jej popularność systematycznie rośnie. Dlaczego tak się dzieje? Co to jest VPN i jak działa? Dlaczego warto korzystać z VPN i włączyć tą usługę do pakietu podstawowych aplikacji i programów? Tego wszystkiego dowiesz się z tego poradnika.

W tym poradniku zebraliśmy kompleksowe informacje na temat VPN. Z jego poszczególnych części dowiesz się co to jest VPN, jak działa VPN oraz poznasz praktyczne zastosowania tej technologii. Dowiesz się jak VPN pomaga chronić prywatność w sieci, dlaczego podnosi bezpieczeństwo i w jaki sposób umożliwia omijanie cenzury w internecie. Nacisk położony będzie na VPN dla użytkownika domowego, gdyż VPN firmowy wymaga nieco innego podejścia do tematu.

Co to jest VPN?

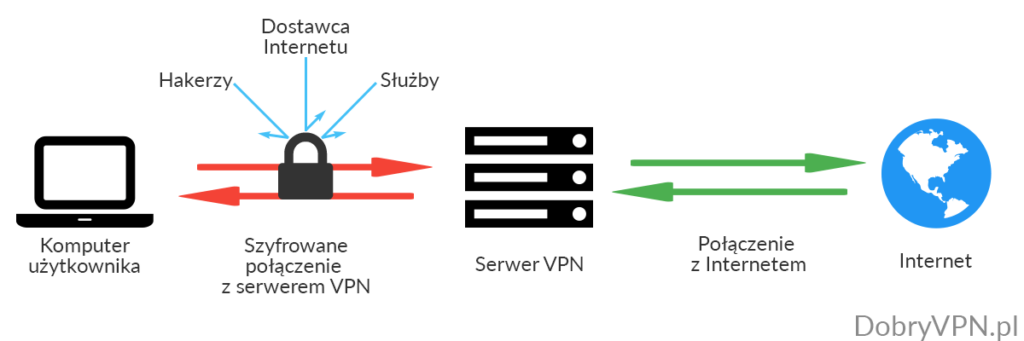

VPN to skrót od Virtual Private Network, co oznacza Wirtualną Sieć Prywatną. VPN to usługa, która umożliwia stworzenie szyfrowanego „tunelu”, przesyłającego za pośrednictwem specjalnego serwera pośredniczącego dane użytkownika do globalnej sieci internet.

Sieć VPN opiera się o współpracujące ze sobą serwery VPN oraz oprogramowanie VPN, z których korzysta użytkownik. Serwerem VPN jest serwer pośredniczący, z którym łączy się użytkownik za pośrednictwem klienta VPN czyli specjalnego programu lub aplikacji, która umożliwia nawiązanie połączenia za pomocą odpowiedniego protokołu VPN. Taka definicja brzmi skomplikowanie? Posłużmy się przykładem.

Bez użycia VPN, wchodząc na stronę internetową, to dostawca sieci odpowiada za kierowanie ruchu sieciowego tam, gdzie chcesz się dostać. Wie jakie strony odwiedzasz, w jakich godzinach i w wielu sytuacjach – co na nich robisz. O ile sytuacja ze stronami, z którymi łączysz się przez HTTPS („zielona kłódka”) nie jest tak tragiczna, gdyż przesyłane dane są szyfrowane, to dostawca usług sieciowych wciąż wie, że na takie strony wchodzisz.

Natomiast mając aktywne połączenie VPN, dane płynące pomiędzy Twoim urządzeniem a serwerem VPN zostają zaszyfrowane. Nikt postronny nie może poznać ich treści, a dostawca sieci widzi tylko aktywne połączenie z adresem IP serwera VPN. Nie wie, co to za dane i co się dzieje z nimi dalej. To dopiero serwer VPN dokonuje ich odszyfrowania i przesyła dalej, już w miejsce docelowe.

Nie powinno więc dziwić, że VPN to usługa sieciowa, która cieszy się coraz większą popularnością nie tylko wśród specjalistów z branży IT, ale również zwykłych użytkowników sieci. Przy rosnącej liczbie zagrożeń zarówno dla bezpieczeństwa jak i prywatności, korzystanie z usług takich jak VPN staje się coraz częstsze. A ta usługa ma o wiele więcej zastosowań i korzyści.

Jak działa VPN?

Jak jednak rozumieć samo pojęcie i skrót VPN? Jak wspomnieliśmy, oznacza on Wirtualną Sieć Prywatną. Wirtualność w tym pojęciu odnosi się do tego, że jest to sieć, która fizycznie nie istnieje. Oznacza to, że jest to sieć, która działa w pewnym sensie na zasadzie umowy – w ramach internetu, pewne serwery i urządzenia są ze sobą połączone i tworzą swoją własną sieć w której się komunikują. Cała komunikacja opiera się na zbiorze pewnych ustalonych i określonych zasad – protokołów VPN. Prywatna – dlatego, że dostęp do niej mają tylko określone serwery i urządzenia, które zostały uwierzytelnione i zweryfikowane i nikt z zewnątrz nie jest w stanie uzyskać do niej dostępu.

Dzięki temu wszystkie dane, które są przesyłane i wymieniane za pośrednictwem sieci VPN, są chronione przed dostępem osób trzecich. Dostawcy usług internetowych nie będą wiedzieć co robisz w sieci – będzie widział tylko aktywne połączenie VPN. To samo dotyczy cyberprzestępców i hakerów, służb i wszystkich innych podmiotów, które mogą lub chcą uzyskać dostęp do tych danych. Wykorzystanie serwera VPN sprawia, że to właśnie on staje się punktem, przez który łączysz się z internetem. A to pozwala ukryć prawdziwe IP i pomaga chronić prywatność w sieci.

Trzeba pamiętać tutaj o jednym. To co do tej pory wiedział o Tobie i Twojej aktywności dostawca sieci (ISP), teraz będzie wiedział dostawca VPN. Dlatego ważne jest, żeby wybrać taką usługę VPN, która będzie zaufana.

Przebieg komunikacji sieciowej przy wykorzystaniu VPN można w mocno uproszczony sposób zobrazować przy pomocy poniższego schematu:

Jaką rolę pełni serwer VPN?

Wirtualna Sieć Prywatna do swojego prawidłowego działania potrzebuje odpowiednio skonfigurowanego serwera VPN. To właśnie on kieruje wychodzący od użytkownika ruch sieciowy w miejsce docelowe i przesyła do niego informacje zwrotne. Pełni rolę pośrednika w całej komunikacji sieciowej – pomiędzy urządzeniem użytkownika, a internetem.

Do serwera VPN przychodzą odpowiednio zaszyfrowane przez klienta VPN dane, a następnie idą dalej świat już w formie odszyfrowanej. I podobnie w drugą stronę – pobierane dane zostają zaszyfrowane na serwerze, przesłane do użytkownika i odszyfrowane przez klienta VPN.

Oprócz tego, każdy serwer VPN posiada swój własny adres IP, za pomocą którego „przedstawia się” w sieci. Ten adres IP otrzymuje użytkownik, który się przez ten serwer łączy. I to przy jego pomocy jest widoczny w sieci, a w tym czasie prawdziwy adres IP pozostaje ukryty. Najwięksi i najlepsi dostawcy usług VPN posiadają tysiące serwerów VPN z adresami IP z całego świata.

W związku z tym, że podczas połączenia z VPN cały ruch sieciowy przechodzi przez opisany serwer, to dostawca takiej usługi może się dowiedzieć co za jego pomocą robiło się w internecie. Czyli zamiast dostawcy internetu, to dostawca VPN może poznać Twoją aktywność. Dlatego tak ważny jest wybór zaufanych firm, które posiadają ścisłe polityki w zakresie niegromadzenia jakichkolwiek logów. I odpuszczenie darmowych VPN, które z wielu względów zapisują to co użytkownicy robią za ich pomocą.

W zależności od dostawcy usługi, można spotkać się z rozmaitymi politykami w zakresie gromadzenia danych. Kluczowe jest, żeby firma nie analizowała i nie zapisywała informacji na temat aktywności użytkowników, odwiedzanych stron, dat i godzin korzystania z usługi oraz takich informacji jak adres IP. Czyli im mniej danych gromadzi tym lepiej.

Idealnie jest, jeżeli dostawca VPN ma politykę zerowych logów. Czyli żadne dane na temat sesji i połączenia VPN nie są gromadzone. Część dostawców stawia dlatego na tzw. serwery RAM-only, które działają wyłącznie w pamięci RAM, bez fizycznych dysków na których jakiekolwiek dane mogłyby być zapisywane.

Szyfrowanie w VPN

Obecnie duża część tego ruchu sieciowego, który odbywa się za pośrednictwem przeglądarek internetowych jest szyfrowana. Wszystko za sprawą coraz powszechniejszego wdrażania TLS/SSL czyli protokołu HTTPS („zielonej kłódki”), którym zabezpieczana jest komunikacja ze stronami internetowymi. Strony banków, poczta internetowa, media społecznościowe, a nawet prywatne blogi.

Wciąż jest jednak wiele serwisów internetowych które to zaniedbały i nie wdrożyły szyfrowania. Nieco gorzej wygląda to przy korzystaniu z innych programów i aplikacji. Nieprawidłowo skonfigurowany i zabezpieczony klient poczty, program FTP, sieci P2P może przesyłać dane w sposób jawny, bez szyfrowania. „Zielona kłódka” nie ukrywa na jakie strony i kiedy się wchodzi przed dostawcą sieci i innymi osobami, które mogłyby być tym zainteresowane. Ukryte jest tylko to co na nich robi.

Szyfrowanie zabezpiecza tunel VPN przed dostępem i wglądem w dane przez osoby trzecie. Jeżeli VPN zostanie skonfigurowany na komputerze, to zabezpieczy z niego cały ruch i wszystkie aplikacje. Jeżeli na routerze, to zabezpieczone będą wszystkie komputery, telefony i urządzenia podłączone do tej sieci. Cały fragment ruchu sieciowego między Twoim urządzeniem, a serwerem VPN będzie za barierą, której przy obecnych technologiach nie da się złamać.

Szyfrowanie w VPN najczęściej odbywa się za pomocą mechanizmów opartych na AES czyli Advanced Encryption Standard. To ten sam standard, którego używają instytucje finansowe, banki, rządy czy wojsko. Nie będziemy się zagłębiać zbytnio w szczegóły techniczne samego szyfrowania, bo ten poradnik jest kierowany do każdego użytkownika sieci, a nie tylko profesjonalistów z branży IT. Najważniejsze co trzeba wiedzieć, to że jeżeli dostawca VPN zapewnia protokoły połączenia oparte o AES (lub lepsze), to od tej strony zapewnia dobre zabezpieczenia.

Protokoły VPN

Żeby cała wymiana szyfrowanego ruchu za pośrednictwem tunelu pomiędzy klientem VPN na Twoim urządzeniu, a serwerem VPN mogła prawidłowo funkcjonować, niezbędne są protokoły VPN. To one odpowiadają za zasady i algorytmy określające sposób, w jaki dane są przetwarzane i przesyłane.

Istnieje kilka protokołów VPN, które powstały na przestrzeni lat i się rozwijały. Jedne są bardziej bezpieczne, a inne mniej. Niektóre protokoły zostały całkowicie wycofane z użytku za sprawą dziur bezpieczeństwa i słabego szyfrowania.

Powszechnie znane i stosowane protokoły VPN to:

- OpenVPN – od lat uznawany za najlepszy, bezpieczny protokół VPN. I z tego też względu powszechnie spotykany u niemal wszystkich liczących się dostawców usług VPN. Jest oparty o open-source, był wielokrotnie audytowany pod względem bezpieczeństwa. Bazuje na protokole OpenSSL i jest dostępny w dwóch wariantach – UDP i TCP.

- WireGuard – najnowszy protokół VPN, który został błyskawicznie pozytywnie przyjęty przez użytkowników sieci. Jest szybki, bezpieczny, wydajny i oparty o open-source. Został wdrożony i udostępniony przez wielu wiodących dostawców VPN, którzy docenili jego możliwości i umożliwiają łączenie się z siecią za jego pomocą.

- IKEv2 – bardzo silny i powszechnie stosowany protokół opracowany wspólnie przez Microsoft i Cisco. Sprawdza się zwłaszcza w przypadku urządzeń mobilnych i tam, gdzie jest słabe połączenie z siecią. A to dzięki temu, że dość dobrze i sprawnie potrafi ponownie nawiązać połączenie gdy zostanie ono przerwane. Co jest mniej uciążliwe dla użytkownika, gdy internet bez przerwy zrywa.

- SSTP – protokół opracowany przez Microsoft o wysokim poziomie szyfrowania i zabezpieczeń. Spotykany głównie w środowisku Windows.

- L2TP/IPSec – Para protokołów odpowiedzialnych odpowiedzialnych za nawiązywanie połączenia (L2TP) i szyfrowanie (IPSec). Dość szybkie i spotykane u niektórych dostawców VPN. Istnieją niepotwierdzone podejrzenia, że zostały złamane przez amerykańską agencję NSA.

- PPTP – jeden z pierwszych protokołów VPN, teraz już wycofywany z użytku. Protokół PPTP został złamany i nie jest w stanie zapewnić bezpieczeństwa. Praktycznie żadna firma już go nie stosuje, ale warto o nim wiedzieć żeby można było go uniknąć.

- SoftEther – mało popularny protokół rozwijany przez japoński Uniwersytet w Tsukubie.

Oprócz tego istnieją zamknięte protokoły komercyjne, które zostały opracowane na własne potrzeby przez różne firmy. Również niektórzy dostawcy komercyjnych usług VPN mają swoje rozwiązania, które oferują klientom. Za przykład mogą tutaj posłużyć:

- NordLynx – opracowany przez NordVPN, oparty o WireGuard.

- Chameleon – opracowany przez VyprVPN, bazuje na protokole OpenVPN zmodyfikowanym w ten sposób, że ukrywać aktywne połączenie z VPN.

- Lightway – dostępny w ExpressVPN, bazuje na wolfSSL.

Klient VPN – program do połączenia z siecią VPN

Klient VPN czy aplikacja VPN to specjalny program, którą trzeba zainstalować na swoim urządzeniu, żeby móc uzyskać dostęp do sieci VPN. Najpopularniejsze systemy i urządzenia są wyposażone w obsługę podstawowych protokołów VPN. Znając adres IP serwera i swoje dane dostępowe można wtedy samodzielnie skonfigurować połączenie.

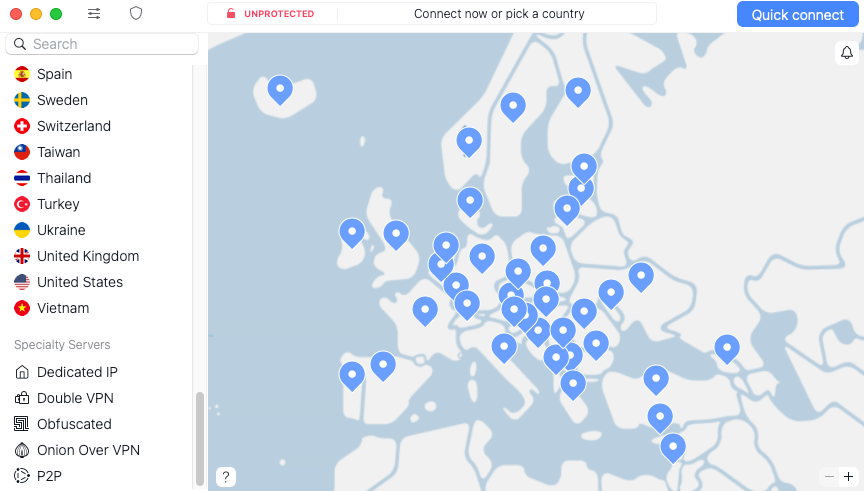

Ale znacznie wygodniejsze jest skorzystanie z gotowego klienta VPN przygotowanego przez firmę dostarczającą usługę. W aplikacji VPN można skonfigurować wszystkie podstawowe parametry i funkcje. Najważniejsza to oczywiście nawiązywanie połączenia z serwerem oraz wybór jego lokalizacji. Aplikację można pobrać ze strony firmy, od której kupiło się usługę.

Programy VPN są dostępne na wszystkie popularne urządzenia i systemy. Bez problemu można je zainstalować i uruchomić na PC działającym na Windowsie, Macbooku z OSX czy Linuxie. Również na urządzeniach mobilnych takich jak tablety i telefony działające na Androidzie i iOS (iPhone, iPad) można uruchomić aplikację do korzystania z sieci VPN.

Nawiązanie połączenia z serwerem VPN wymaga uwierzytelnienia i zweryfikowania użytkownika. Odbywa się to przy pomocy loginu oraz hasła lub specjalnego klucza, który służy do aktywacji aplikacji.

Dostawcy usług VPN oprócz standardowej funkcji (czyli łączenia się z serwerem VPN w wybranej lokalizacji) wyposażają swoje programy również w takie możliwości jak:

- Kill switch – mechanizm natychmiastowego zablokowania połączenia z internetem w przypadku utraty połączenia z siecią VPN. Dzięki temu prawdziwy adres IP nie zostanie ujawniony, a dane nie przestaną być szyfrowane jeśli w wyniku nieprzewidzianych sytuacji połączenie z VPN zostanie przerwane.

- Bloker reklam i złośliwego oprogramowania – wielu dostawców VPN daje użytkownikom możliwość włączenia funkcji, która będzie blokować reklamy i złośliwe oprogramowania bezpośrednio na serwerze VPN.

- Wybór protokołu VPN – często można wybrać z jakiego protokołu VPN chce się korzystać. W zależności od sytuacji niektóre sprawdzą się lepiej, a inne gorzej.

- Dzielone tunelowanie – można podzielić ruch sieciowy i wybrać jakie aplikacje mają łączyć się przez VPN, a jakie nie.

- Dostęp do serwerów specjalnych – niektórzy dostawcy oferują serwery zoptymalizowane do konkretnych zastosowań, np. specjalnie maskowanych, multi-hop, P2P czy do streamingu.

Klienta VPN można pobrać ze strony dostawcy swojej usługi VPN. Oprócz autorskich aplikacji klienckich, można również użyć niezależnych aplikacji. Tutaj do wyboru jest np. klient OpenVPN czy Tunnelblick. Ale ich konfiguracja może okazać się jednak nieco bardziej skomplikowana dla mniej doświadczonych użytkowników

Istnieje również opcja skonfigurowania VPN na routerze, co okaże się przydatne zwłaszcza wtedy gdy chce się mieć połączenie VPN na urządzeniu, które nie umożliwia instalacji aplikacji VPN. Przykładem mogą być konsole, telewizory smart TV i inne urządzenia wpięte do sieci.

Zastosowania VPN

Skoro wiadomo już co to jest VPN i jak działa, to przyszła pora na omówienie jego zastosowań. A tych jest całkiem sporo, a niektóre z nich mogą okazać się zaskoczeniem. Sieć VPN może się przydać w bardzo wielu sytuacjach, a poniżej przedstawiamy te najważniejsze.

Ochrona prywatności w internecie przy pomocy VPN

VPN jest powszechnie stosowany do ochrony prywatności. Prostota użycia sprawia, że może się nim posłużyć każdy kto chce zmniejszyć ilość zostawianych po sobie śladów w sieci. Trzeba jednak pamiętać, że VPN nie zapewnia kompletnej anonimowości. To wymaga jeszcze wielu innych działań i zabezpieczeń. Pełna anonimowość w sieci to temat złożony, daleko wykraczający poza ten poradnik.

Prywatność zapewniana przez VPN wiąże się z tym, że pozwala on na ukrycie adresu IP. Zamiast prawdziwego adresu IP, podczas połączenia z serwerem VPN użytkownik jest widoczny w sieci za pomocą IP przypisanego do serwera. Jeżeli zależy Ci na prywatności, to kluczowe jest żeby wybrać dostawcę VPN, który nie przechowuje logów aktywności online użytkowników na swoich serwerach. Wtedy nawet gdy przestępcy albo służby przejmą serwer, to nie znajdą nic na serwerach.

Dzięki temu można zachować prywatność i nie ujawniać swojej prawdziwej lokalizacji. Powodów korzystania z VPN do ochrony może być wiele. Żyjąc w państwie, w którym władza i służby kontrolują i podsłuchują co obywatele robią w sieci, dbanie o ukrytą historię przeglądania jest wręcz kluczowe. Korzystanie z VPN może uchronić Cię przed poważnymi problemami i pojawieniem się na radarze służb.

Ale również w demokracjach i państwach gdzie panuje wolność słowa, VPN może uchronić Cię przed kłopotami. Wpisy w mediach społecznościowych, na forach internetowych, komentarze pod artykułami. Gdy komuś coś się nie spodoba (np. firmie lub politykowi, który został skrytykowany), to po adresie IP policja lub służby będą w stanie Cię namierzyć i postawić przed sądem. Również korzystanie z torrentów może okazać się problemem. W UK policja potrafi odwiedzać domy użytkowników Twittera za wpisy, które są niepoprawne politycznie.

Jeżeli ktoś będzie chciał Cię namierzyć gdy korzystasz z VPN, to po adresie IP dotrze jedynie do serwera VPN, z którego korzystają również setki innych użytkowników. Jeżeli znajduje się w innym kraju lub należy do zagranicznej firmy i nie gromadzi przy tym logów, to dojście do Twojego prawdziwego adresu IP będzie mało realne.

Ukrywanie swojej aktywności przed dostawcą usług internetowych

Dostawca usług internetowych wie co robisz w sieci. To w końcu do niego zgłasza się policja i inne służby z nakazem identyfikacji internauty posługującego się konkretnym adresem IP. W logach znajdują się odwiedzane strony, daty i godziny aktywności sieciowej, adresy IP z którymi się łączyłeś. Dotyczy to nie tylko internetu w domu, ale również w firmie, szkole, hotelu i również internetu mobilnego.

Dostawca internetu nie będzie wiedział na jakie strony wchodzisz, czy korzystasz z torrentów, odwiedzasz strony dla dorosłych, odtwarzasz filmy i seriale w sieci. Nie będzie wiedział że publikujesz gdzieś w sieci komentarze i bierzesz udział w dyskusjach. Nie będzie w stanie profilować Twoich zachowań i sprzedawać ich np. firmom marketingowym w celu bombardowania Cię reklamami dopasowanymi do Twoich zachowań w sieci.

Nie będzie w stanie ograniczyć prędkości i przepustowości np. dla streamingu czy pobierania plików. Gdyż nie będzie w stanie określić co w danym momencie robisz w sieci.

Używanie VPN sprawi, że dostawca będzie wiedział jedynie to, że łączysz się bez przerwy z serwerem VPN. Ale co za jego pomocą robisz – to pozostanie tajemnicą. Ale trzeba zaznaczyć – będzie o tym wiedział dostawca usługi VPN, dlatego kluczowy jest wybór firmy która nie gromadzi logów na temat aktywności użytkowników.

Większe bezpieczeństwo w sieci

Korzystanie z VPN podnosi bezpieczeństwo podczas korzystania z sieci. Łącząc się z Internetem za pośrednictwem sieci VPN, szyfrujesz i ukrywasz przed osobami postronnymi całą aktywność internetową. Dzięki temu cyberprzestępcy nie są w stanie przechwycić danych, haseł czy poufnych informacji, które przesyłasz.

Dostawca usług internetowych lub służby nie będą w stanie podsłuchiwać, analizować i monitorować tego co robisz w sieci. Osoby, które chciałyby poznać Twoją aktywność w internecie zobaczą jedynie ciąg zaszyfrowanych, pozbawionych sensu danych, których przy obecnych możliwościach obliczeniowych nie da się złamać.

Warto rozważyć korzystanie z VPN, jeśli regularnie używa się Wi Fi. Łączenie się przez nie na lotnisku czy w hotelu niesie ze sobą ryzyko, że to co będziesz robić online może zostać bez problemu podsłuchane i przechwycone. Nie tylko przez operatora sieci, ale również przez przestępców. Bez VPN cała aktywność internetowa, hasła, treść wiadomości czy przesyłane pliki, które nie są szyfrowane mogą wpaść w ręce niepowołanych osób i zostać użyte w złych celach.

Jeżeli jeśli korzystasz z sieci Wi Fi w domu lub pracy, gdzie dostęp do sieci mają jedynie uprawnione osoby, to możesz czuć się w miarę bezpieczny (chyba, że ktoś się do niej włamie). Jednak w przypadku sieci publicznych każdy, kto posiada odpowiednią wiedzę i narzędzia, może przechwycić nieszyfrowane treści przesyłane przez innych użytkowników.

Zmiana IP i lokalizacji za pomocą VPN

Za pomocą Wirtualnej Sieci Prywatnej można w prosty i wygodny sposób zmienić adres IP. Za pomocą serwera VPN możesz przenieść się do polski lub za granicę. Firmy oferujące dobre, płatne usługi VPN posiadają serwery które można liczyć w tysiącach, w ponad 60 różnych państwach na całym świecie. Dlatego sieć VPN to świetny sposób żeby uzyskać adres IP z dowolnego miejsca na świecie.

Płatna usługa VPN ma w tej sytuacji bardzo dużą przewagę, ponieważ zapewnia dostęp bardzo dużej liczby serwerów, zlokalizowanych w różnych krajach. Dzięki temu bez problemu można swobodnie zmieniać kraj, przez jaki będziemy przechodzić w danym momencie połączenie z siecią (np. na USA, Wielką Brytanię, Francję, Rosję).

Korzyścią z wirtualnego przemieszczania się po całym świecie jest dostęp do lepszych cen i ofert np. na bilety lotnicze, gry komputerowe, programy czy usługi w abonamentach. Wiele firm uzależnia cenę od lokalizacji użytkownika i dlatego korzystając z VPN w Argentynie lub Turcji można trafić na bardzo duże zniżki.

Omijanie blokad i cenzury Internetu dzięki VPN

Cenzura i blokada dostępu do różnych treści stanowią poważne zagrożenie dla wolności słowa w internecie. VPN pozwala na skuteczne omijanie blokad i ograniczeń, które nakładają rządy państw oraz dostawcy usług internetowych. Jeżeli mieszkasz w państwie z zapędami cenzorskimi, to bez VPN nie uda Ci się uzyskać dostępu do szeregu treści (np. politycznych, dla dorosłych, hazardu, niezależnych serwisów informacyjnych).

W tym celu wystarczy, że połączysz się z siecią przez serwer VPN zlokalizowany w innym państwie niż to, w którym przebywasz. Takim, w którym panuje wolność słowa w sieci i władze nie blokują dostępu treści w internecie. Dla użytkowników spędzających wiele godzin online, swobodny i nieograniczony dostęp do wszystkich zasobów sieciowych jest jednym z głównych argumentów przemawiających za VPN do ich odblokowania stron internetowych.

Cenzura sieci w Polsce na szczęście jeszcze nie jest powszechna i nie stanowi bardzo dużego problemu. Ale pewne jej elementy można już zaobserwować. Ma to miejsce np. w związku z ustawą hazardową i blokowaniem dostępu do zagranicznych serwisów z pokerem czy zakładami sportowymi.

Jeżeli dużo i często podróżujesz, zwłaszcza do państw w których cenzura sieci jest powszechna, a dostęp do różnych serwisów i treści jest ograniczony, to VPN może okazać się niezbędny. Dotyczy to zwłaszcza Chin, gdzie bez VPN nie uzyska się dostępu do wielu stron i serwisów takich jak Facebook, Google, Instagram, Gmail i wiele, wiele innych z których korzystasz na co dzień. Uruchamiając go na telefonie lub komputerze można korzystać z sieci nie martwiąc się o blokady.

Blokady i cenzura sieci niekoniecznie musi być nakładana przez władze państwowe. Mogą to również robić instytucje oraz firmy, z których sieci się korzysta. Uczelnie, szkoły, firmy, biblioteki czy hotele mogą blokować dostęp do tych materiałów, które uznają za niewłaściwe (np. treści dla dorosłych, gry komputerowe, serwisy społecznościowe).

Streaming wideo z całego świata

Dostęp do streamingu z całego świata to coś, do czego również można wykorzystać sieci VPN. Umożliwiają one dostęp do treści, które są objęte blokadami regionalnymi. Niestety, granice geograficzne państw mają również przełożenie na granice w internecie.

Chcąc obejrzeć filmy i seriale będące w ofercie amerykańskiego Netflixa w Polsce, BBC iPlayer, Hulu, Disney+ oraz w wielu innych zagranicznych serwisach VOD trzeba zmienić adres IP. I tu właśnie przydaje się VPN, gdyż umożliwia łączenie się z siecią za pomocą dowolnej lokalizacji, innego państwa.

Ograniczenia regionalne dotyczą również Polaków poza krajem. Chcąc oglądać polską telewizję i VOD za granicą otrzymasz komunikat o błędzie i informację o ograniczeniach licencyjnych związanych z lokalizacją. Przy pomocy usług VPN można ten problem rozwiązać. Wystarczy zmienić IP na polskie.

Obchodzenie ograniczeń związanych z geolokalizacją jest możliwe dzięki temu, że mając usługę VPN, można wybrać państwo, przez które będzie się łączyć z siecią. Umożliwia to korzystanie z internetu tak, jakby się w tym państwie fizycznie przebywało. Taki serwer może być zlokalizowany w Polsce, Wielkiej Brytanii, USA, Niemczech lub dowolnym innym, interesującym nas kraju.

VPN w firmie – używany służbowo

W tym poradniku skupiamy się na zastosowaniach tej usługi przez użytkowników domowych, ale trzeba wspomnieć że VPN ma również swoje zastosowanie w biznesie.

Małe i średnie firmy oraz wielkie korporacje korzystają z VPN żeby zapewnić swoim pracownikom bezpieczny dostęp do zasobów firmowej sieci z dowolnego miejsca na świecie. Dzięki temu praca zdalna z domu czy kawiarni, podczas delegacji do innego kraju lub bezpośrednio w siedzibie klienta może odbywać się bez przeszkód.

Wystarczy jedynie połączenie z Internetem, dzięki czemu za pośrednictwem serwera VPN można nawiązać bezpieczne połączenie z firmową siecią. W tej sytuacji sieć VPN staje się łącznikiem nie pomiędzy użytkownikiem a Internetem, a pomiędzy użytkownikiem a siecią firmową.

Wady i problemy związane z używaniem VPN

Tak jak wszystko na świecie, również Wirtualna Sieć Prywatna ma swoje wady i niedogodności, na które można się natknąć podczas jej używania. Podstawowe problemy, jakie mogą się pojawić to:

- Możliwy spadek prędkości połączenia z siecią. Zwłaszcza wtedy gdy korzysta się z darmowego VPN-a lub takiego z serwerami słabej jakości.

- Nieco zwiększony ping – wpływa na to odległość geograficzna od serwera.

- Bany i blokady adresów IP serwerów VPN w różnych serwisach i usługach online. Z racji tego, że z VPN korzysta wielu użytkowników do różnych celów, można spotkać się z sytuacją w której IP okaże się zablokowane.

Niewielki spadek prędkości można zaobserwować niemal zawsze, jednak to jak mocno będzie odczuwalny zależy od kilku czynników. Sam proces szyfrowania i deszyfrowania może nieznacznie spowolnić połączenie sieciowe. Dlatego np. protokół PPTP jest najszybszy, ale również najmniej bezpieczny i wycofany z oferty przez większość dostawców usług VPN.

Fakt łączenia się z siecią przez serwery dość mocno oddalone od naszego miejsca pobytu przełoży się negatywnie na średni ping. Fizyki się nie oszuka, jeżeli pakiety danych będą musiały przebyć trasę np. z Polski do Australii i z powrotem to trzeba spodziewać się wysokiego pingu. Dlatego w tych sytuacjach, gdy ważne jest aby był najniższy, warto łączyć się przez serwery w dość bliskiej odległości geograficznej od lokalizacji urządzenia.

Jedną z niedogodności współdzielenia jednego serwera VPN z innymi użytkownikami sieci, jest ryzyko natknięcia się na blokady i zbanowany adres IP. Może okazać się konieczne rozwiązanie testu antyspamowego podczas wyszukiwania w Google. Albo użycie innego serwera gdy IP okaże się zbanowane.

Alternatywy dla VPN

VPN to nie jedyne narzędzie, które zapewnia opisane w tym poradniku możliwości. Są jeszcze dwie inne opcje o których warto wspomnieć, a które częściowo realizują podobne funkcje i mają dość zbliżone działanie. Alternatywą dla VPN jest:

- Sieć Tor – działa podobnie jak VPN, ale obejmuje głównie ruch i połączenia sieciowe za pośrednictwem przeglądarki internetowej. Specjalna przeglądarka Tor pozwala na dostęp do sieci w sposób jeszcze bardziej prywatny niż VPN. Prawdziwa lokalizacja użytkownika jest ukrywana za kilkoma węzłami, przez które łączy się on z siecią. Jest to jednocześnie wada Tora, gdyż mocno spowalnia szybkość połączenia z internetem.

- Proxy – proxy to po prostu serwer pośredniczący, a VPN można opisać jako szyfrowaną wersję proxy. Proxy pozwala ukryć adres IP, ale nie tak dobrze i bezpiecznie jak ma to miejsce w przypadku usług VPN. Nie ma takich funkcji jakie VPN oferuje użytkownikom. Darmowe proxy dostępne w sieci są niebezpieczne, gdyż często stawiają je cyberprzestępcy żeby przechwytywać za ich pomocą ruch i aktywność użytkowników.

Sprawdź przygotowane przez nas szczegółowe porównanie VPN, proxy i Tora. Dowiesz się z niego w której sytuacji poszczególne technologie najlepiej się sprawdzą.

Najczęstsze pytania i odpowiedzi

Czy VPN jest legalny?

W Polsce, Europie i krajach zachodnich VPN jest w pełni legalny. Zaledwie kilka państw na świecie wprowadziło przepisy, które w jakimś stopniu delegalizują korzystanie z VPN. Szczegółowo opisaliśmy to w tym artykule.

Ile kosztuje VPN?

VPN nie jest drogą usługą. Na jego cenę w dużej mierze wpływa to, na jak długi okres wykupi się abonament. W przypadku miesięcznego abonamentu VPN kosztuje najczęściej od 7$ do 13$, natomiast przy rocznym i dłuższym abonamencie, miesięczne opłaty za usługę są rzędu od 2$ do 4$.

Czy dostawca usług VPN wie co robię na serwerze?

To zależy od tego czy wybrałeś sprawdzoną i solidną firmę z polityką braku logów na swojego dostawcę VPN. Tylko one nie gromadzą danych, co potwierdzają niezależne ekspertyzy oraz przypadki z historii, gdy z przejętych serwerów nie udało się odzyskać danych – bo nic na nich nie było.

Natomiast zjawisko gromadzenia logów jak najbardziej występuje. Analiza, monitoring i zbieranie danych na temat aktywności użytkowników na serwerach VPN ma miejsce zwłaszcza w przypadku darmowych usług (wtedy Ty jesteś produktem).

Jak VPN poprawia bezpieczeństwo i prywatność w sieci?

Przede wszystkim ukrywając przed dostawcą internetu to co robisz w sieci i na jakie strony wchodzisz. Oprócz tego ukrywa w internecie Twój prawdziwy adres IP, co utrudnia powiązanie Twojej aktywności w sieci z Twoim urządzeniem.

Dodatkowo, szyfruje cały ruch sieciowy czym podnosi znacznie bezpieczeństwo.

Na jakim urządzeniu można uruchomić VPN?

Możesz bez problemu korzystać z VPN na dowolnym komputerze z Windowsem, OSXem lub Linuxem. Oprócz tego uruchomisz go na telefonach i tabletach z Androidem i iOSem. VPN może zostać również uruchomiony na routerze i niektórych urządzeniach smart.

Czy VPN spowalnia internet?

Tak, może się zdarzyć, że VPN spowolni internet. Zwłaszcza jeżeli wybierze się usługę z małą liczbą serwerów. Wpływ na szybkość ma też odległość geograficzna serwera od Twojej lokalizacji. Im dalej, tym wyższy ping i możliwe spadki prędkości.

Czy przy pomocy VPN można uzyskać polskie IP?

Tak, VPN jest jednym z najlepszych sposobów żeby uzyskać polskie IP. Przy pomocy serwera VPN zlokalizowanego w Polsce nie tylko nie utraci się dostępu do polskich treści podczas codziennego korzystania z VPN, ale również odblokuje się je podczas pobytu za granicą.