Pojęcie dark web dotyczy zbioru ukrytych stron internetowych, dostępnych głównie za pośrednictwem specjalnych przeglądarek. Aktywność na tego typu witrynach jest niewidoczna dla zwykłych użytkowników, a w szczególności dla organów prawa. Dark web kojarzy się przede wszystkim z nielegalnymi działaniami, choć sam dostęp do tej części internetu jest w pełni legalny. Niektóre działania w obrębie darknetu i deep web są stricte nielegalne, inne balansują na granicy prawa, a inne są w pełni dopuszczalne.

Co to jest darknet? Otwarta sieć to zaledwie drobna część internetu

Internet obejmuje miliony, a nawet miliardy stron, baz danych i serwerów, które działają przez 24 godziny na dobę. Każdego dnia pojawiają się nowe usługi i portale, a niektóre treści bezpowrotnie znikają. Tak zwany „widzialny” internet, nazywany również surface web czy open web, to jednak tylko wierzchołek prawdziwej góry lodowej. Te terminy dotyczą stron, które można znaleźć za pomocą wyszukiwarek takich jak Google czy Yahoo.

Istnieje kilka różnych określeń, które dotyczą poszczególnych części tego obszaru sieci, który nie jest indeksowany przez popularne wyszukiwarki. Jak działa deep web, czym jest dark web i co można znaleźć w darknecie? W pierwszej kolejności warto przyjrzeć się dokładniejszym definicjom poszczególnych terminów, zaczynając od części internetu, z którą większość użytkowników ma styczność na co dzień.

Open web i surface web

Open web i surface web to określenia, które odnoszą się do sieci zindeksowanej. Choć wyszukiwarki internetowe zbierają dane z ogromnej liczby stron, wbrew pozorom jest to zaledwie skrawek całego internetu. Szacuje się, że strony będące częścią surface web to zaledwie 5% wszystkich witryn. Lista tego typu serwisów jest bezpośrednio zależna od działania indeksowania wyszukiwarek internetowych. W tym celu wykorzystywane są tak zwane „crawlery” (od ang. „crawl” – „pełzać”), które „pełzają” po dostępnych stronach, gromadzą informacje o aktywnych linkach i sprawdzają rejestry domen.

Czyli są to wszelkie serwisy informacyjne, blogi, fora dyskusyjne, sklepy internetowe, strony, wikipedia, serwisy z wideo, niektóre platformy społecznościowe.

Do tego typu stron można dostać się bez problemu przez zwykłe przeglądarki, takie jak Google Chrome, Firefox, Safari czy Microsoft Edge. Indeksacja wymaga między innymi zarejestrowania domeny, co wiąże się z przyznaniem przez odpowiednią organizację końcówki adresu (TLD – top-level domain), takiej jak .com, .org czy .pl. Tak skonstruowany adres jest następnie tłumaczony przez serwery DNS aż do określenia fizycznej maszyny, na której znajdują się pliki danej strony. Nie oznacza to jednak, że wszystkie witryny z legalnym TLD są częścią surface web – z różnych względów nie wszystkie z nich ulegają indeksacji.

Co to jest deep web?

Deep web, czyli sieć głęboka, znajduje się „pod powierzchnią” – są to strony, które nie znajdują się w indeksach wyszukiwarek. Ta część sieci jest nieporównywalnie większa od surface webu i stanowi ponad 90% wszystkich stron internetowych. Według niektórych szacunków jej udział w łącznej liczbie witryn może wynosić nawet 96%.

Warto przede wszystkim podkreślić, że ta część internetu nie mieści wyłącznie nielegalnych aktywności. Do głębokiej sieci należą między innymi czasopisma akademickie, zamknięte fora dyskusyjne, strony internetowe wymagające logowania, prywatne bazy danych, strony firmowe czy portale o ograniczonym dostępie z zewnątrz. Dodatkowo podstrony odpowiadające za techniczne funkcjonowanie witryn również nie ulegają indeksacji.

Pojęcia deep web i dark web są często używane zamiennie, jednak różnica pomiędzy nimi jest dość istotna. Dark web z definicji nie jest indeksowany – jest to zatem część sieci głębokiej. Podstawową różnicą jest możliwość dostępu do stron wyłącznie specjalnymi metodami, co prowadzi do stosowania darknetu jako miejsca na wszelkiego rodzaju nielegalną działalność.

Jak dostać się do deep webu?

Dostęp do deep webu ma tak naprawdę każdy, a większość użytkowników korzysta z głębokiej sieci zupełnie nieświadomie każdego dnia. Są to bowiem wszystkie strony zaszyfrowane, zablokowane hasłem lub innymi zaporami – na przykład podstrony do edycji postów, panele użytkownika w bankach i wiele więcej. Spora część witryn w deep web jest w pełni bezpieczna, a potrzeba wyłączenia ich z indeksacji wynika z konieczności ochrony danych użytkownika.

Wciąż jednak należy zachować sporą dozę ostrożności, zwłaszcza gdy nie mamy pewności, z jaką stroną mamy do czynienia. Za pomocą zwykłej przeglądarki możemy bez problemu znaleźć się także na witrynach zawierających nielegalne lub bardzo wstrząsające treści – od pirackiej zawartości, poprzez skrajnie radykalne fora, aż po nieocenzurowaną, brutalną przemoc.

Dark web – co to jest? Ciemna strona internetu

Dark web to strony, które nie tylko nie są indeksowane – dodatkowo nie można na nie wejść za pośrednictwem standardowej przeglądarki. Pod względem liczby stron rozmiar dark netu jest bardzo ciężki do określenia. Najpopularniejszy protokół Tor obejmuje według szacunków około 76 tysięcy witryn dark webu, jednak realna liczba może być znacznie większa.

Głównym celem stron znajdujących się w darknecie jest zapewnienie użytkownikom maksymalnej anonimowości. Na ukrycie tożsamości internautów składa się wiele technik, z których najważniejsze to:

- brak indeksowania przez standardowe wyszukiwarki, przez co tego typu strony nie mogą być znalezione przez zwykłych użytkowników, a dodatkowo nie muszą udostępniać licznych informacji wymaganych m.in. przez Google;

- szyfrowanie ruchu sieciowego,

- dokonywanie transakcji środkami i metodami, które nie identyfikują użytkownika (np. kryptowaluty);

- połączenie za pośrednictwem serwerów będących w innej lokalizacji fizycznej (za pomocą anonimowych węzłów, podobnie do działania sieci VPN),

- stosowanie specjalnie opracowanych protokołów kryjących tożsamość użytkownika.

Dark net jest często łączony z nielegalnymi treściami, działalnością kryminalną i stronami, na których można kupić niedozwolone towary i usługi. Według różnych statystyk i badań faktycznie jest to główne zastosowanie darknetu, jednak najczęściej podaje się, że udział tego typu stron wynosi około 60%. Pozostałe witryny są de facto legalne, jednak stosują pewne techniki w celu ukrycia treści i tożsamości użytkowników.

Jakie są zastosowania darknetu? Co tam można znaleźć?

Najważniejszą cechą sieci darknet jest bez wątpienia możliwość ukrycia tożsamości w sieci, co pozwala podejmować różnego rodzaju akcje bez ryzyka – zarówno legalne, jak i nielegalne. Co ciekawe, najczęściej odwiedzanym przez użytkowników zamkniętej sieci Tor serwisem jest… Facebook. Tor jest jednym z najpopularniejszych rozwiązań dających dostęp do darknetu, a sam jego twórca Roger Dingledine zauważył, że przeznaczeniem sieci dark web coraz częściej staje się ochrona prywatności.

Mimo tego istnieje szereg nielegalnych czynności, którymi zajmują się strony z dark webu. W ciemnej części internetu znajdziemy treści dotyczące tematów takich jak:

- cyberterroryzm,

- materiały chronione prawem autorskim,

- nielegalna pornografia,

- sprzedaż broni,

- sprzedaż narkotyków,

- sprzedaż fałszywych dokumentów.

Darknet ma jednak także pewne pozytywne zastosowania. Należy do nich między innymi umożliwienie otwartej komunikacji aktywistom walczącym o prawa człowieka na całym świecie. Jest to niezwykle istotne narzędzie dla mieszkańców krajów, które intensywnie cenzurują sieć, takich jak Egipt, Iran czy Chińska Republika Ludowa. Co więcej, darknet był używany między innymi przez Wikileaks, Edwarda Snowdena, a także niektórych dziennikarzy i urzędników.

Jak wejść do dark webu?

Dark net był niegdyś domeną hakerów, cyberprzestępców, a także organów ścigania, które podejmowały próbę walki z różnego rodzaju oszustwami oraz nielegalną działalnością. Uzyskanie dostępu do dark web jest teraz jednak stosunkowo proste.

Żeby wejść do dark webu wystarczy pobranie odpowiedniego oprogramowania lub konfiguracja połączenia tak, by korzystać ze specjalnej sieci. Do najpopularniejszych rozwiązań umożliwiających dostęp do darknetu należą Tor (The Onion Router), Freenet, I2P (Invisible Internet Project) oraz Riffle. Zazwyczaj poszczególne sieci pozwalają na dostęp do stron tylko w ich obrębie – za pośrednictwem I2P nie dostaniemy się na przykład do stron z końcówką .onion, które znajdują się w sieci Tor. Więcej o działaniu sieci Tor możesz przeczytać tutaj.

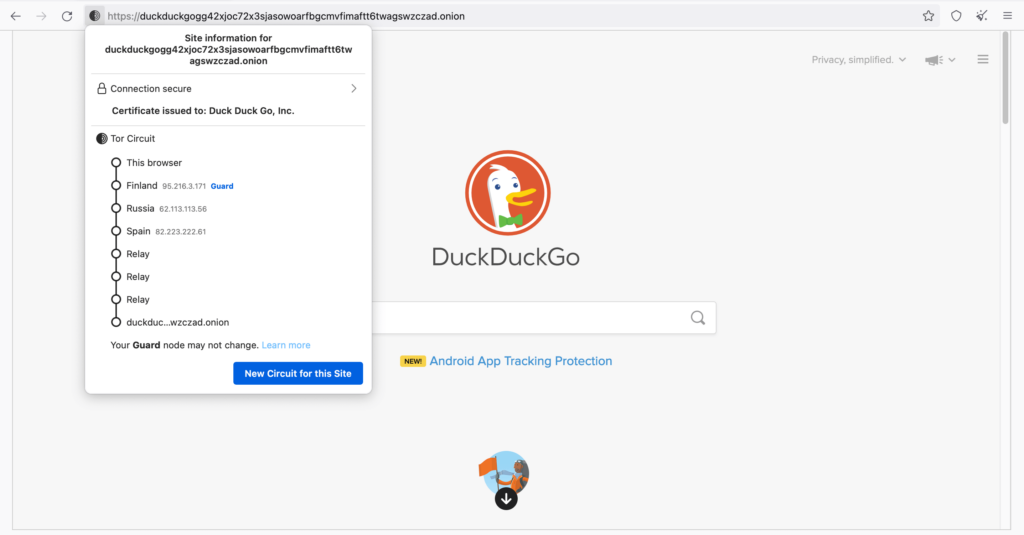

Często wykorzystywanym rozwiązaniem w sieciach i przeglądarkach tego typu jest onion routing, czyli trasowanie cebulowe. W tym przypadku wiadomość jest przykrywana szyfrowanymi warstwami – stąd też analogia do cebuli w nazwie tego protokołu. Kolejne routery odkrywają tylko jedną warstwę, a ostatni węzeł sieci ma informacje tylko o sąsiednich punktach, wskutek czego tożsamość użytkownika pozostaje ukryta.

Przeglądarkę Tor można pobrać z oficjalnej strony The Tor Project. Działa tak jak każda inna przeglądarka, ale jednocześnie przekierowuje połączenie przez sieć Tor. Można z niej korzystać na komputerze oraz w telefonie. Dzięki niej niemal każdy może wejść do dark web i poznać fragmenty ciemnej strony internetu. Adresy stron darkwebu .onion można znaleźć w wielu miejscach sieci. Trzeba to tylko robić z głową.

Zagrożenia związane z darknetem

Wyprawa w głębiny internetu nie należy do najbezpieczniejszych. Decydując się na taki ruch, należy pamiętać o zagrożeniach, jakie niesie ze sobą dark web – jest on przepełniony złośliwym oprogramowaniem takim jak keyloggery, ransomware, a także technikami takimi jak phishing czy botnety. Będąc w darknecie, narażamy się na ryzyko ataku ze strony hakerów. Niektóre z zagrożeń mogą sięgać nawet poza świat wirtualny – przykładem może być kradzież tożsamości, wobec czego należy szczególnie uważać na wrażliwe dane.

W przeszłości strony takie jak Silk Road, która zasłynęła z bycia miejscem do sprzedaży narkotyków, zostawały poddawane policyjnemu nadzorowi. Użycie innego, specjalnego oprogramowania umożliwiało odkrycie tożsamości użytkowników portalu – zarówno kupujących, jak i sprzedających, a także osób, które po prostu łączyły się z witryną. Odwiedzanie tego typu stron może zatem sprawić, że znajdziemy się pod ścisłą obserwacją organów władzy.

Kolejnym zagrożeniem, jakie niesie ze sobą korzystanie z sieci dark web, są oszustwa. Niektóre usługi, które można znaleźć w tej części internetu, mogą mieć na celu wyłącznie wyłudzenie pieniędzy od naiwnego klienta. Oszuści mogą oferować szereg nielegalnych usług bez finalizacji – znalezienie rzetelnych informacji czy zgłoszenie jakiegokolwiek problemu z transakcją jest praktycznie niemożliwe ze względu na charakter tego typu czynności. Takie oszustwa mogą iść w parze między innymi z kradzieżą danych kontaktowych czy innych informacji o użytkowniku.

Pytania i odpowiedzi

Co to jest dark web?

Dark web to strony internetowe, które nie są indeksowane przez tradycyjne wyszukiwarki i są dostępne jedynie za pomocą specjalnego oprogramowania, które umożliwia do nich dostęp. Wchodzą w skład darknetu.

Co to jest darknet?

Darknet to bardziej zbiorcze pojęcie odnoszące się do wszystkich stron dark webu. Dostęp do niego wymaga zastosowania specjalnego oprogramowania, wykorzystującego odpowiednio skonfigurowane protokoły komunikacji i autoryzacji.

Co to jest deep web?

Deep web to strony i serwisy internetowe, które wymagają autoryzacji i uwierzytelnienia użytkownika i nie są indeksowane przez wyszukiwarki. Ze stronami deep web każdy ma na co dzień styczność i kontakt, np. logując się do banku, na swój profil w mediach społecznościowych czy konto pocztowe.

Jak wejść do dark web i darknetu?

Żeby wejść do dark web oraz darknetu trzeba użyć specjalnego programu, jakim jest przeglądarka Tor. Dzięki temu można wejść na strony .onion, które są częścią dark web. Przeglądarka Tor działa tak jak każda inna normalna przeglądarka internetowa, ale jednocześnie umożliwia dostęp do zasobów darknetu i wejście na dark web.

Co można znaleźć w darknecie?

W darknecie można znaleźć zarówno legalne rzeczy jak i te nielegalne. Jest to miejsce wymiany wiadomości w sposób anonimowy i prywatny, ale również występowania treści o charakterze czysto przestępczym. Ciemna strona internetu jest pełna zagrożeń, więc trzeba poruszać się po niej ostrożnie.